新年明けましておめでとうございます。今年も引き続き様々な情報を発信していきたいと思います。

さて、昨年に引き続きActive Directory Recycle Binに関しての続報を書いていきます。

Active Directory Recycle Binを有効にすると属性が変化すると書きました。今まではTomstone(廃棄)という状態属性だったものが、削除されるとまずはDeleted Object(削除済)という状態になり、180日が経過するとRecycled Object(リサイクル済)という状態になります。更に180日が経過するとガベージコレクションによって完全削除という仕組みになります。

この際にRecycled Object(リサイクル済)の状態はTomstone(廃棄)と同じなのか?

実は違うのです。データベースには残っていますが復活は今まで通りではできないということになります。では、データベースに残っている状態からどのように復活できるのか?

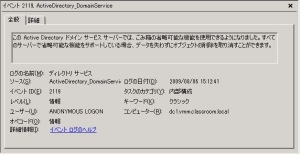

いろいろ調べて判らなかったのでインシデントを使ってMSに問い合わせてみました

[タイトル]

W2K8 R2 Recycled Objects からの復旧方法

[お問い合わせの概要]

Recycled Object (isRecycled = TRUE) となったオブジェクトをバックアップからではない方法で復旧したい。

– 補足

バックアップから戻す (Authoritative Restore) ことは確認できている。

以前のバージョンにおける Tombstone Objects の復旧方法 (ldp を使った復元) ではできなかったことを確認済み。

– 環境

Windows Server 2008 R2

[回答]

本件に関しまして、ご報告いたします。

お問い合わせいただいた Recycled Objects (オブジェクト削除後、既定で 180 日経過後) からバックアップからではない復旧方法は、残念ながら確認が取れませんでした。

なお、Recycled Objects となってから既定で 180 日の間、Active Directory データベースに残る理由と致しましては、ドメイン上のドメインコントローラー間でオブジェクトが削除されている状況を正しく複製するためとなり、この 180 日という既定の値が決定された設計思想等については有効な情報が確認できませんでした。

ということでした。

まとめてみると、ADのオブジェクトを削除してから180日が経過するとRecycled Objectsの状態でADデータベースには残っているが、その状態からの復活は想定していないということになります。そもそもこの設計思想としては、180日が経過して直ぐに削除するのはまずい(ADデータベースの複製期間)ので残しておこう・・・まあ180日もあれば十分じゃないの?ということらしい。これは開発担当に直接問い合わせて聞いたらしいです。

2010/1/22:改訂

ですので、180日が経過したのちはバックアップからの復元にて対応するというのが正しい対応ということになりますね。